以下はSCSK株式会社より許可を得て期間限定で掲載しています。

YNIF2022 ブレイクアウトセッション「サイバー攻撃vsヤマハネットワーク」レポートコラム ~後編~

前回に引き続き、実践的なセキュリティ対策についてレポートしていきます。

3,境界セキュリティをヤマハで構築するポイント

境界セキュリティをヤマハで構築するポイントを3つ解説します。

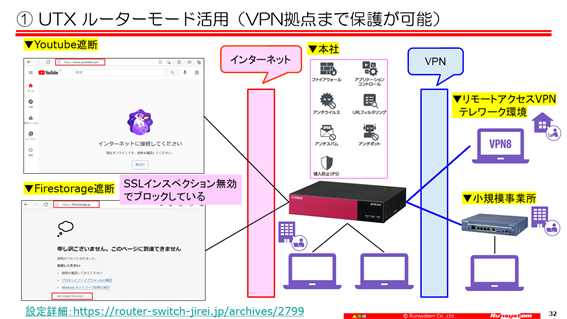

UTXルータモード活用

UTXをルータモードで設定すると、ヤマハルーターやYMS-VPN8とVPN接続することができます。昨年の7月にリリースされたファームウェアを適用すると、VPN接続先のネットワークやホストもUTXの保護の対象とすることができるようになりました。拠点間VPNでは、UTXを経由してインターネットにアクセスするような経路設定にする必要があります。YMS-VPN8の設定では、インターネット接続をVPN経由にチェックを入れるだけです。UTXのライセンスには、UTXサポート窓口への問い合わせできる権利まで含まれます。ヤマハルーターやYMS-VPN8との接続設定の相談にも対応いただけます。

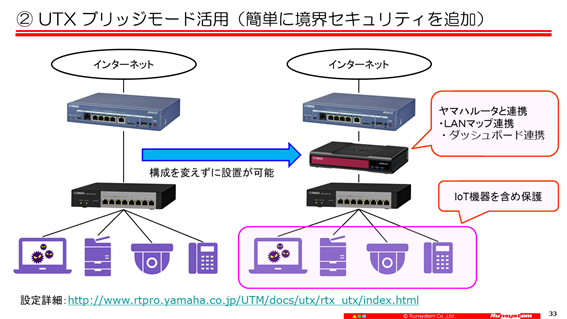

UTXブリッジモード活用

ブリッジモードの場合、ネットワーク構成を変えずに、境界セキュリティを追加できるのが特徴です。これまで保護できていなかったIoT機器や不用意に持ち込まれた侵害された端末を保護できます。

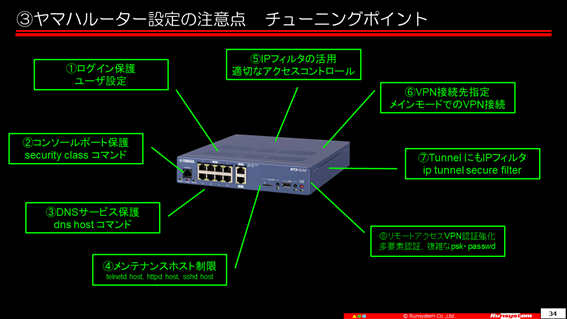

ヤマハルーター設定の注意点

続いて、サイバーセキュリティの観点でヤマハルーターを設定する際の注意すべき点をまとめました。

ログイン保護

無名ユーザ使用禁止、強力なパスワード設定、コンフィグへの保存は暗号化しましょう。

コンソールポート保護

シリアルポートに直接ケーブルを接続して、コンフィグを抜き取られないようにする設定です。セキュリティクラスのforgetオプションはOFFに設定しましょう。デフォルトのONのままの場合、ルーターに直接アクセスしてシリアルポートからコンフィグを抜きとることが可能です。データセンターなど鍵のかかったラックに設置する以外は、OFFに設定してください。

DNSサービス保護

dns host コマンドのパラメーターは、lan1のみに設定するのが一般的です。デフォルトのanyのままで、グローバルIPアドレスをインターフェイスにセットしてしまうとオープンリゾルバになり、DDOSというサイバー攻撃に利用されます。インターネット側に公開しなければならないケースはほとんどないはずです。

メンテナンスホスト制限

telnetd、httpd、sshdなどは、DNS同様LANのみに指定するか、メンテナンス拠点のIPアドレスのみに制限してください。

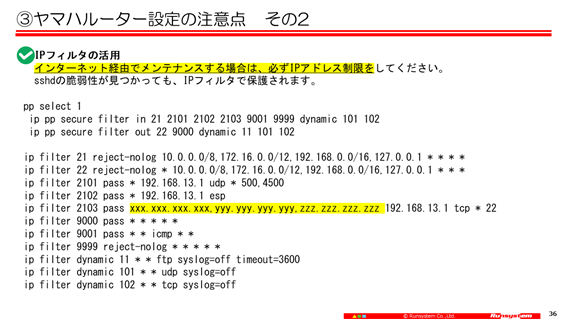

IPフィルターの活用

PPPoE接続の場合のIPフィルターの例を載せました。

IPフィルターは、インターフェイスを指定して、inとoutの方向ごとに、定義したフィルター番号を適用させたい順番に並べます。原則、遮断として、例外的に通過させたいものを追加するのがセキュリティの鉄則です。インターネット側からsshでメンテナンスする場合は、必ずメンテナンス拠点のIPアドレスを設定するようにしてください。sshd host の設定だけの場合、外部からポートスキャンで攻撃対象に入る点と、sshdに脆弱性があった場合侵入を許す可能性があります。IPフィルターの使い方は、ヤマハrtproのサイトに詳しく書いています。コチラ

VPN接続先指定

拠点間VPNは、相手接続先IPアドレスを指定できるメインモードを使った方がよりセキュアです。

tunnelにもIPフィルター

tunnelに対しても必要最小限の通信だけを行えるようIPフィルターを設定することは有効です。なお、IPフィルターは、ハブ&スポークのハブ側(センター側)ルーターに集中して設定することでメンテナンス性を高めます。運用管理の手間を減らしミスを減らすこと、速やかに対応できるようにしておくことがセキュリティの面でも重要なことです。

リモートアクセスVPN認証強化

リモートアクセスVPNの場合、接続元IPアドレスを制限することが難しいため、多要素認証をお勧めします。本セミナーで説明した方法や、Google認証システムを使用する方法が、ヤマハのサイトに紹介されている方法をご活用ください。コチラ

4,ソリューション紹介

最後に、弊社で提供するサービスなど、サイバーセキュリティに有効なソリューションを紹介します。

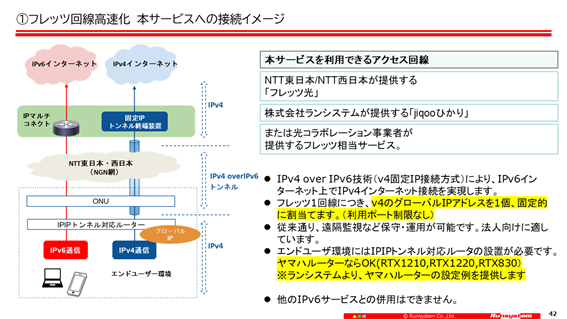

フレッツ高速化ソリューション

弊社が提供するフレッツ回線を用いIPoE接続できる法人向けサービスです。法人サービスとして提供するポイントが2つあります。

- 固定のIPv4グローバルIPアドレスを提供

- 使用できるポートに制限がなく、ヤマハルーター側でNAT制御できるサービス

IPoE接続なので、PPPoE接続に比べ輻輳が起こりにくく安定した通信が期待できます。また、フレッツ回線を使用するので安価で納期が短い点もうれしいポイントです。

固定IPアドレスなので、IPアドレスによるアクセスコントロール、メインモードでのインターネットVPNの構築が可能です。本サービスを利用できるアクセス回線は、NTT東西のフレッツ回線や当社が提供するjiqooひかり、又は光コラボレーション事業者が提供するフレッツ相当サービスでご利用いただけます。注意点としては、すでにIPv6サービスをお使いの場合は併用できません。(切り替え手続きをすれば導入可能)

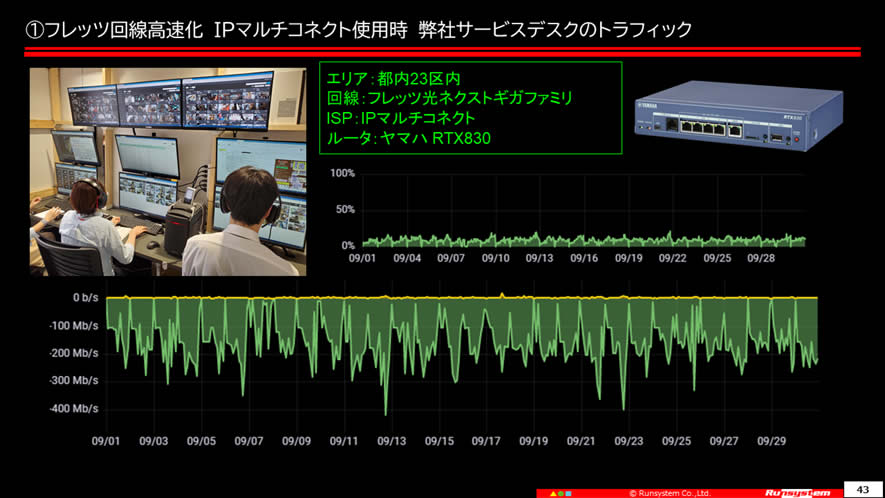

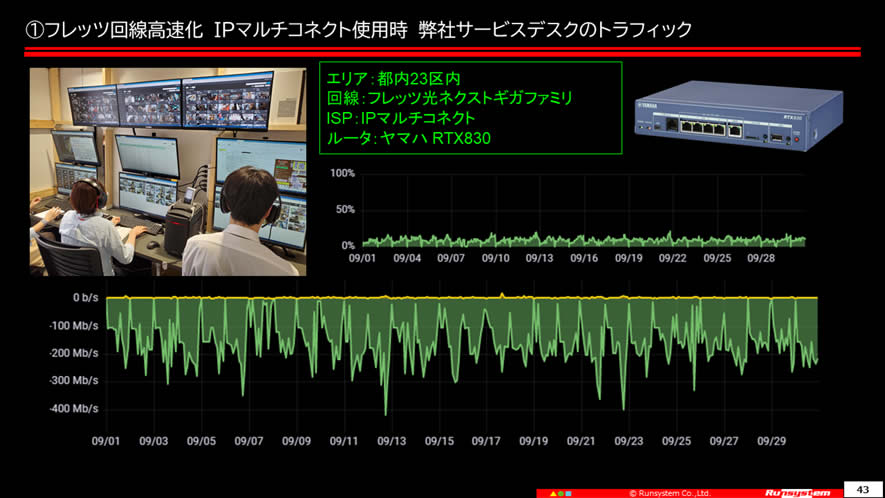

こちらの通信トラフィックのグラフは、IPマルチコネクトを使った自社事例です。冒頭に説明した自遊空間のリモート接客をする拠点でIPマルチコネクトを使っています。大量のカメラ映像と店舗の端末をリモート操作する仕組みの通信をRTX830とIPマルチコネクトで支えています。グラフを見て頂くと分かりますが、通信トラフィックは常時100Mbps以上を安定的に維持しており、RTX830のCPU使用率も25%以下で推移しています。1日1回オペレーター端末の再起動を行っている関係で、トラフィックが下がっている個所があります。繰り返しになりますが、RTX830とIPマルチコネクトを組み合わせることで、フレッツ回線でこれだけのパフォーマンスを引き出すことができます。

テレワークソリューション

弊社はテレワークへの取り組みも強化しており、2つのソリューションを提案します。

一つ目は、「R-Work」というサービスです。自宅でのテレワークはハードルが高いと聞きます。回線が不安定、家族がいるなど課題が多いようです。自遊空間及びワーケーションに向いた提携施設約200施設を企業のサテライトオフィスとして利用できるサービスを提供しています。企業への請求書払いに出来るので、従業員と経理の方の経費精算業務を軽減できます。

2つ目は、「RE:BOX」という製品です。コロナの影響で急増した、web会議に活用できる一人用のテレワークブースです。会社に出社しても、テレワークができる会議室が少なく困ったことはないですか? RE:BOXは一部の自遊空間にも設置しており、体験利用可能です。後ろから画面を覗かれる心配がなく会議の会話も外部に聞こえにくい仕組みになっています。実はここでもヤマハの技術を活用しており、スピーチプライバシーシステムを

導入しており、お客様の評判も非常に良いです。

・セミナー資料ダウンロード

・セミナー動画サイト

※前編はこちらをご覧ください。